XoloC2

Framework de Command & Control de código abierto para pruebas de penetración autorizadas.

|

Framework de Command & Control de código abierto para pruebas de penetración autorizadas.

|

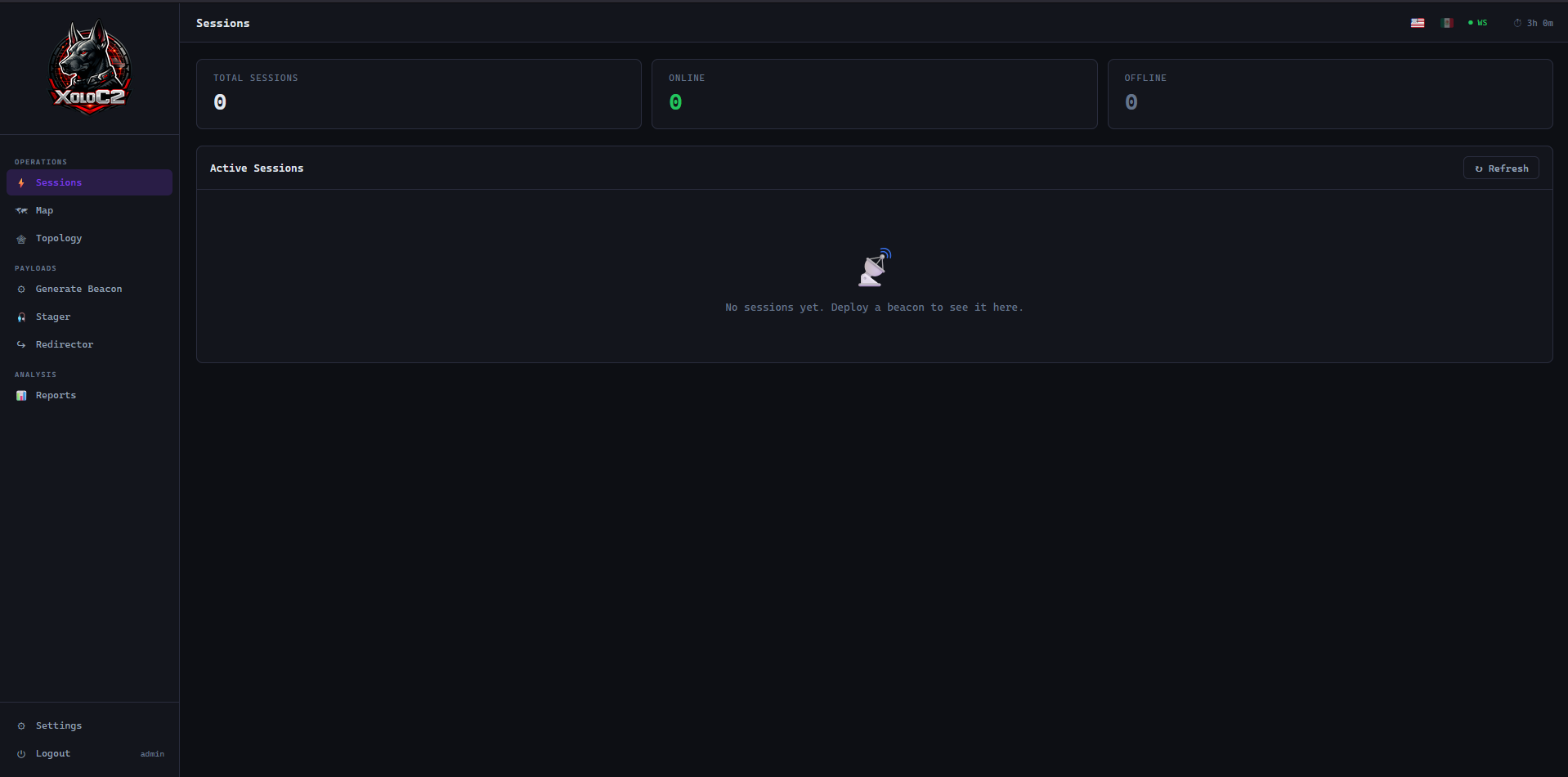

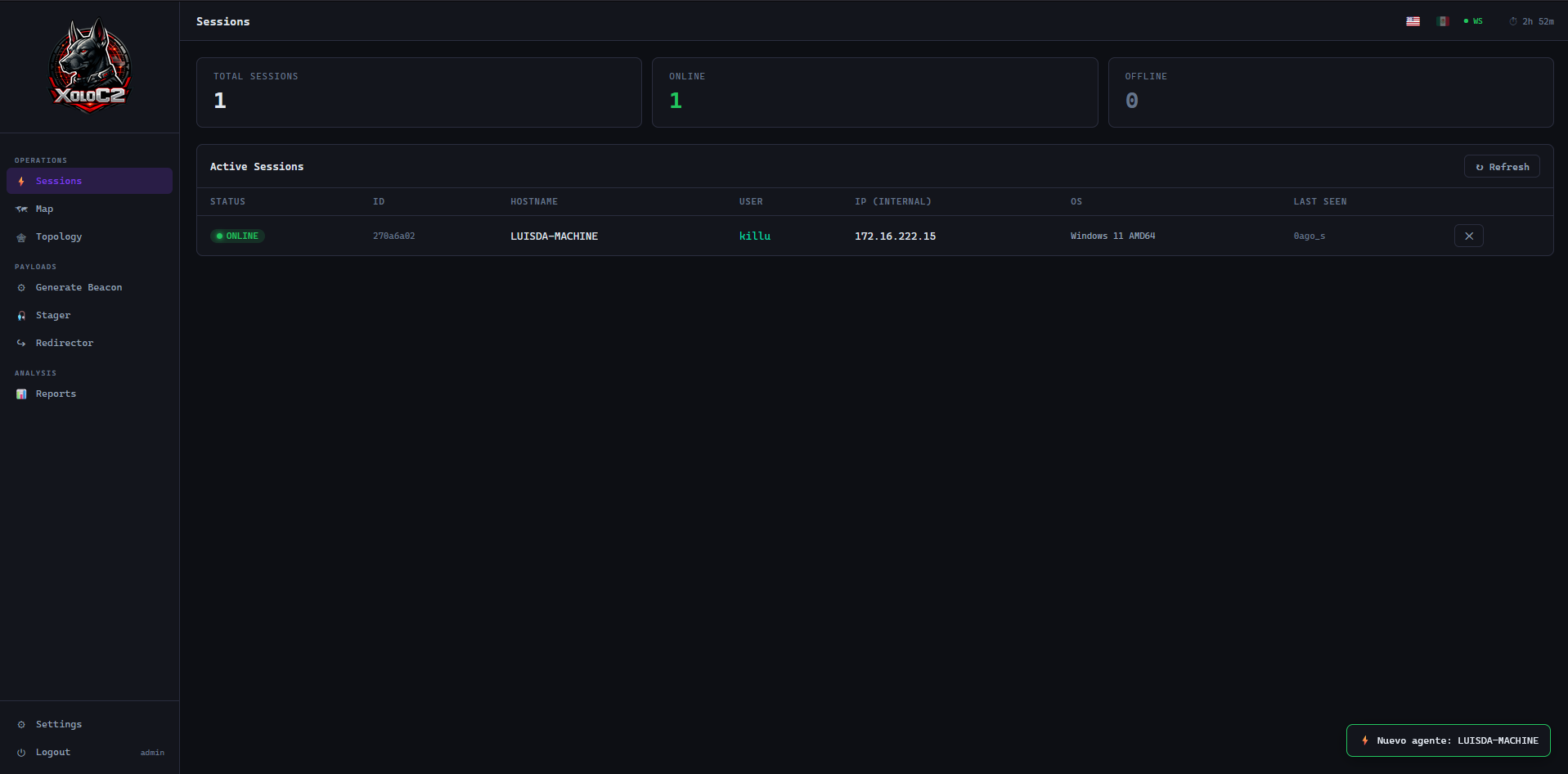

Panel de Sesiones

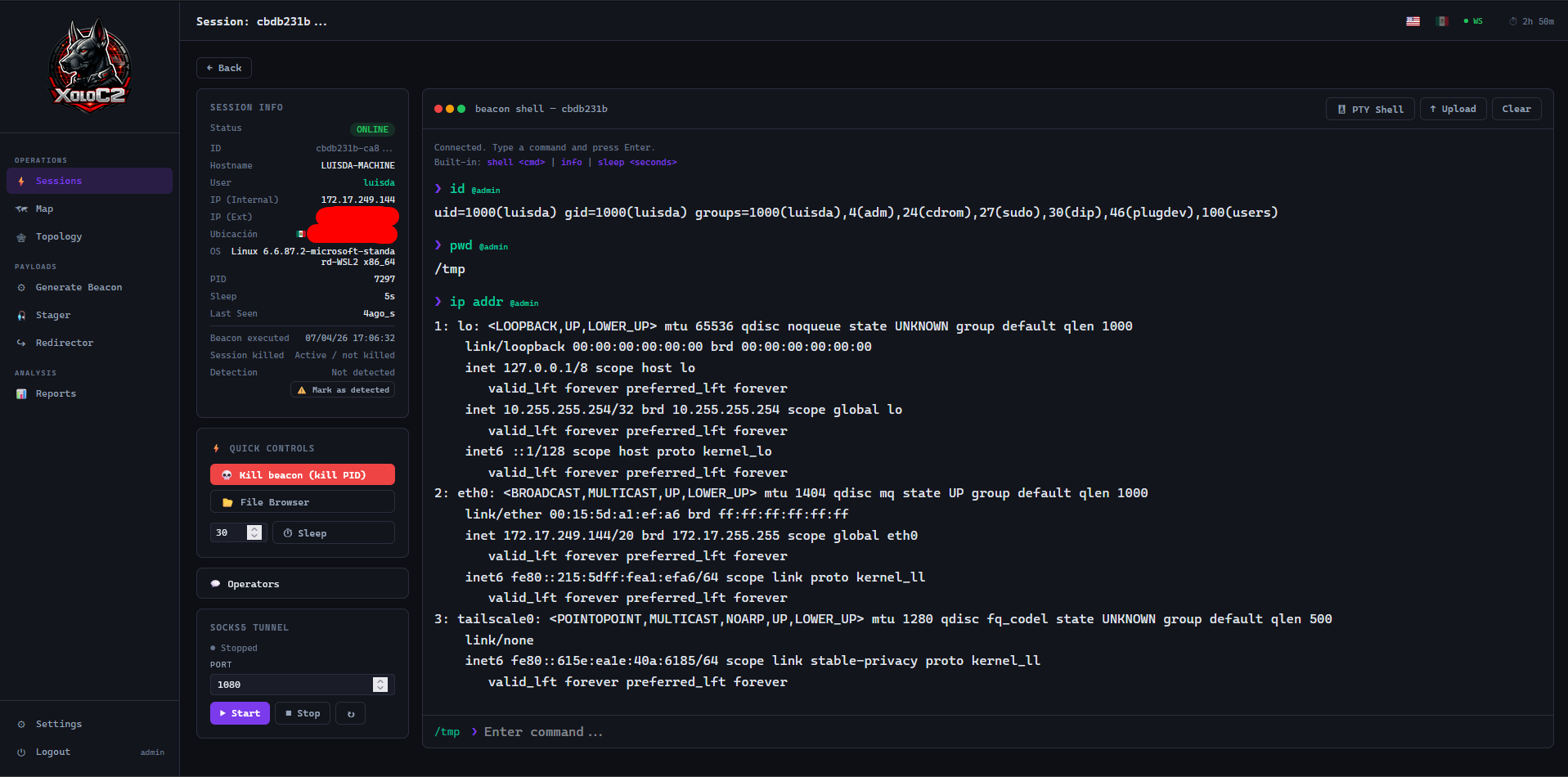

Terminal y Navegador de Archivos

Shell PTY + Túnel SOCKS5

Generador de Beacons

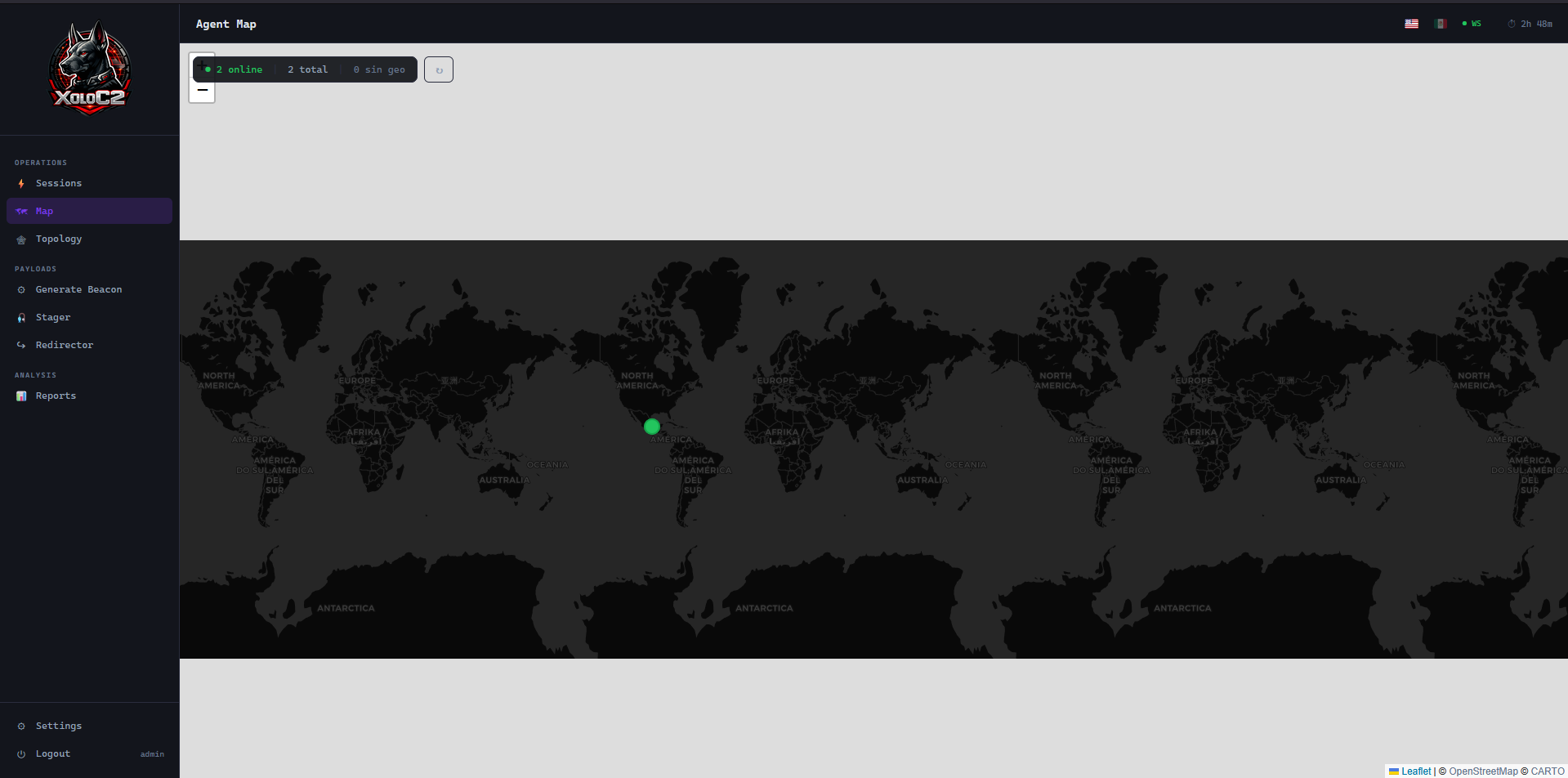

Mapa Geográfico de Agentes

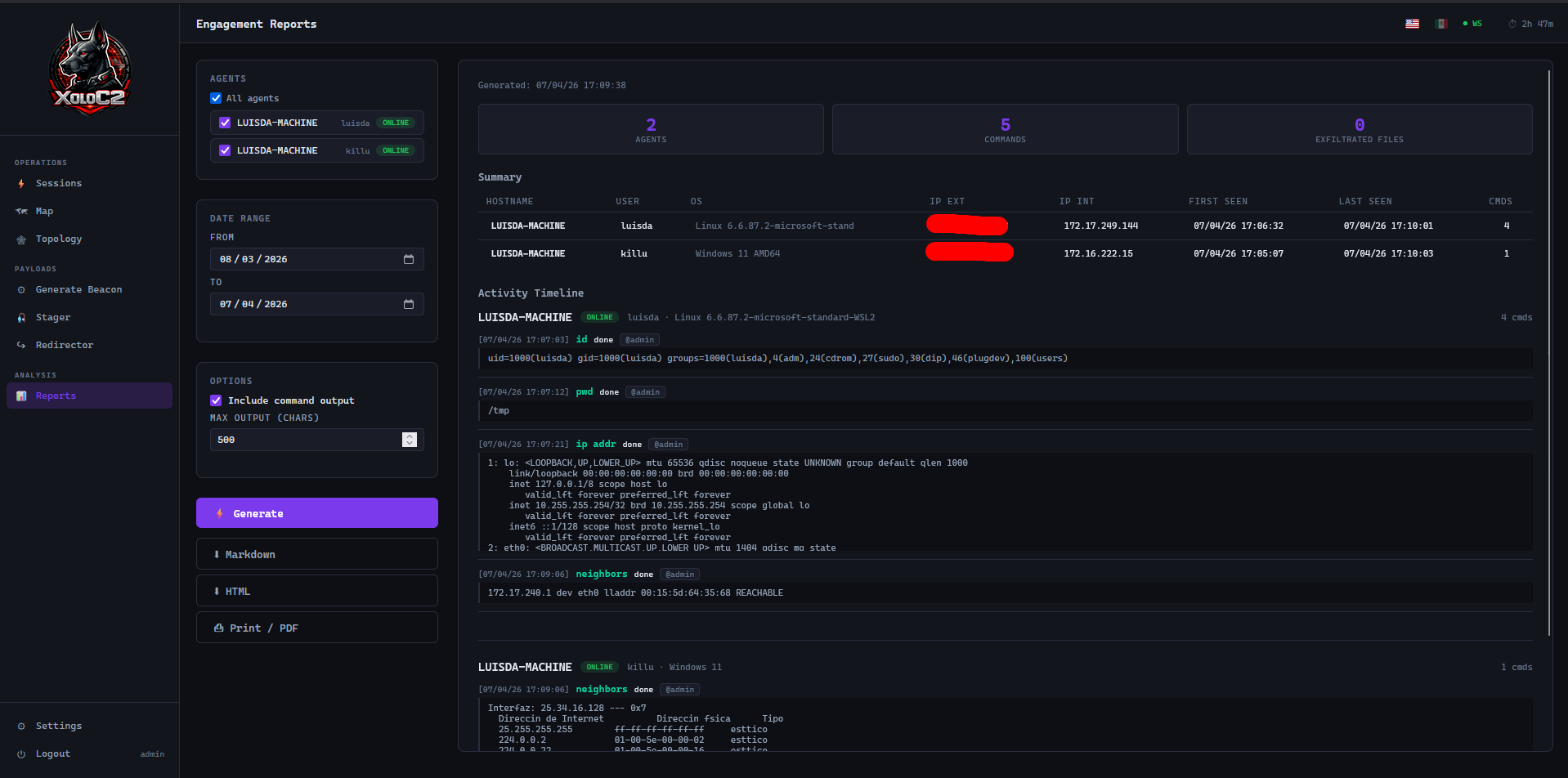

Reporte de Engagement

Agentes Python, Java, Go y PowerShell. Sin dependencias externas en el objetivo. Multiplataforma Windows, Linux y macOS.

Clave XOR única por generación, encriptación XOR + nonce por petición, y entrega de clave AES desde el servidor. Dos beacons del mismo servidor tienen contenido estático diferente.

Entrega de payload cifrado AES-256-CBC mediante tokens de un solo uso. PS IEX, HTA, VBS, curl, wget, certutil y más — todo desde un solo token stager.

Proxy SOCKS5 tunelizado por HTTP, multiplexado sobre el polling del beacon. Sin herramientas adicionales en el objetivo. Compatible con proxychains, Burp Suite y cualquier herramienta SOCKS5.

Pseudo-terminal interactivo completo via xterm.js y WebSocket. Seguimiento de CWD entre check-ins en Windows y Linux.

Detección de sandbox/VM, process masquerade, camuflaje de tráfico con User-Agents de navegadores reales, kill date, heartbeat timeout y ejecución en segundo plano.

Bypass AMSI, deshabilitar ETW y deshabilitar ScriptBlock logging integrados en el beacon PowerShell. Se ejecuta en memoria sin archivos en disco.

Grafo vis.js de la red interna descubierta. Ejecuta neighbors en cualquier beacon para mapear hosts cercanos y construir un mapa visual de pivot.

Autenticación JWT, TOTP/MFA, whitelist de IPs, rate limiting, contraseñas bcrypt, audit log, rotación de agent secret y notificaciones webhook.

Pruebas de penetración autorizadas, operaciones de red team y entornos de laboratorio.

Recursos, historial de versiones y lineamientos de uso.

Última: v0.7.0

Historial completo de versiones — qué se agregó, cambió o corrigió en cada versión.

Preguntas comunes sobre instalación, beacons, pivoting, seguridad y actualizaciones.

Requisitos legales, lineamientos de autorización y responsabilidades del operador.

Clona, instala y ten tu C2 corriendo en minutos.

$ git clone https://github.com/Juguitos/XoloC2.git

$ cd XoloC2

$ bash install.sh

$ ./start.sh